概要

第7波と呼ばれるオミクロン株の亜種の拡大がひろがる2022年のお盆を迎える日本ですが、別の”ウイルス”の活動にも注意をしなければなりません。その名はマルウェアのEmotet(エモテット)です。

夏休みの長期休暇中の隙を突いたサイバー攻撃のリスクが高まるとして、経済産業省など4省庁は2022年8月8日から注意を呼びかけています。

本日は休み前のマルウェア対策やトラブル時の連絡体制の確認、休み明けの不正アクセスの確認などのチェック項目を紹介するブログ内容となっています。

サイバー攻撃 Emotet、活発に活動。

サイバー攻撃の例として、マルウェアのEmotet(エモテット)は2022年2~3月に感染被害が拡大。

4月にはショートカットファイル(拡張子が.lnkのファイル)を悪用した手口も多様化しています。

また、経産省などの注意喚起文書によると、ブロードバンドルータ、無線 LAN ルータ、監視カメラ用機器類、コピー機など機器がマルウェアに感染したことで起きる攻撃通信が、引き続き増加傾向にあるといいます。

Emotetって?

Emotetとは、メールを介してウイルスへの感染を狙うマルウェア(悪意のあるソフトウェア)です。

端末上の情報を盗むだけでなく、さらに他のウイルスを感染させるために悪用されてしまいます。

注意すべき攻撃の手口 請求書やLNKファイルも

メールに添付されたExcelやWordファイルを開いたり、本文中のリンクをクリックしたりすることで感染します。添付ファイルのマクロを有効にしたり、URLをクリックしたりすると、悪意のあるプログラムがインストールされてしまいます。

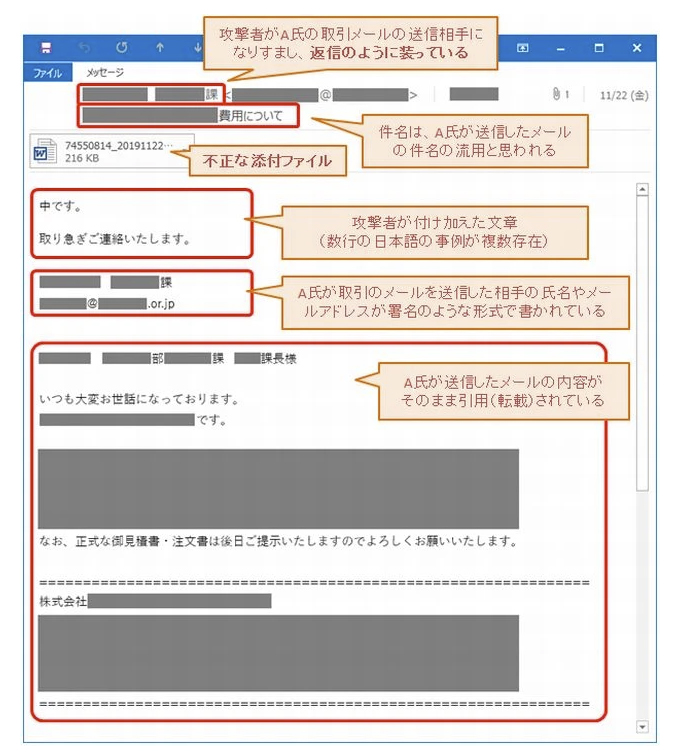

過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容の一部が流用され、あたかもその相手からの返信メールであるかのように悪用されるため、取引先にも影響が出てしまいます。

IPA公式サイトで公表したEmotetの攻撃の手口の事例

一度、メールアドレスの情報が盗まれると、攻撃インフラに取り込まれてしまうため、送信を止めることはできません。

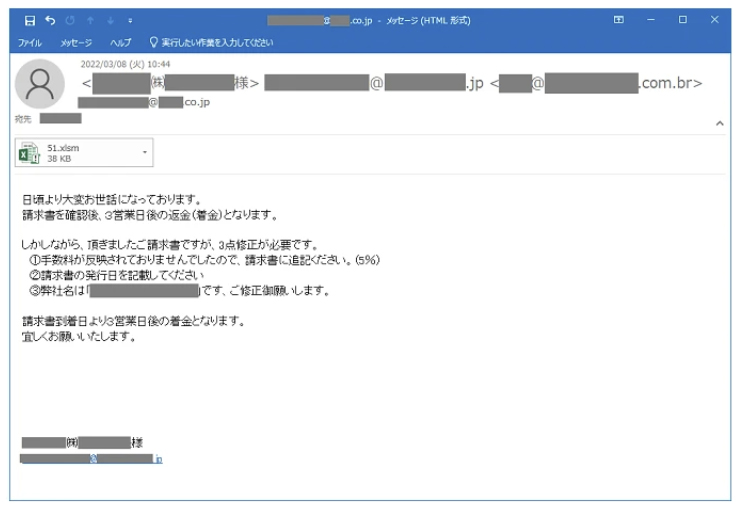

3月からは請求書の修正依頼を装ったメールが多数出回っています。

IPAは次のように注意を呼びかけています。

請求書に関する具体的な指示が自然な日本語で書かれており、メール受信者に対応を促すことで、添付ファイルを開かせようとしています。

https://www.ipa.go.jp/security/announce/20191202.html

添付されているExcelファイルは、これまでと同様に悪意のあるマクロが仕掛けられており、

利用者に「コンテンツの有効化」ボタンをクリックさせることで、ウイルスに感染する仕組みです。改めて、「コンテンツの有効化」ボタンをクリックしないよう注意してください。

4月25日には、拡張子が.lnkのショートカットファイルを悪用してEmotetへ感染させる手口が確認されたといいます。

Chromeのクレジットカード情報を盗む機能も

警察庁の公式サイトによると、ウェブブラウザ「Google Chrome」に保存されたクレジットカード番号や名義人氏名、カード有効期限を盗み、外部に送信する機能が追加されたことを確認したといいます。

Emotetに感染すると、お使いのクレジットカード情報が第三者に知られるおそれがあります。

マルウェア感染の調査・復旧のかかる時間と費用

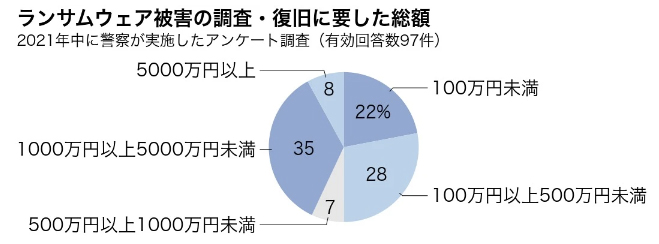

Emotetも含むマルウェア感染がわかった大企業や中小企業に調査と復旧にかかる時間と費用について、警察庁がアンケートを実施しました。

回答した企業によれば、被害の調査・復旧に要した総額は次の通りです(有効回答97件)。

100万円未満……22%

100万円以上500万円未満……28%

500万円以上1000万円未満……7%

1000万円以上5000万円未満……35%

5000万円以上……8%

被害の復旧に要した時間は次の通りです(有効回答108件)。

即時~1週間……30%

1週間~1カ月……24%

1~2カ月……14%

2カ月以上……10%

復旧中……22%

被害にあった企業の事例一覧

クラシエホールディングスは2月9日、グループの一部のパソコンがEmotetに感染し、グループの従業員を装った不審なメールが発信されていると発表。

送信者にはグループ従業員の氏名が表示されていますが、送信元のアドレスはクラシエとは別のアドレスからによるもの。

ほかにも、積水ハウス、リコーリース、コングレ、テスコム、ライオン、NTT西日本、東北海道いすゞ自動車、リコーリース、農心ジャパン、フクシマガリレイなどでも同じような発表をしています。

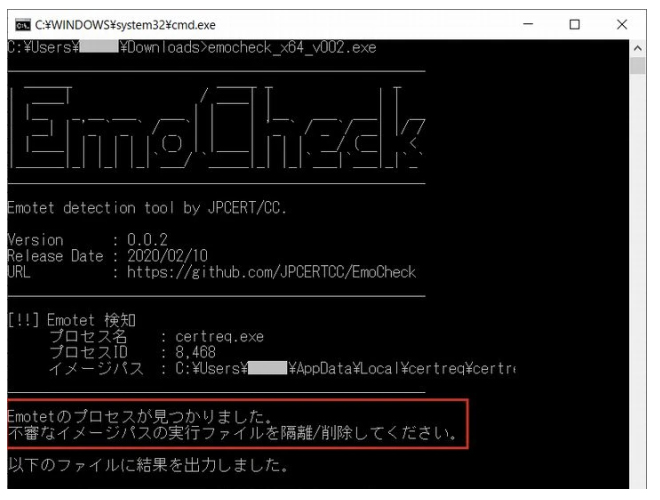

Emotet の感染の確認方法

JPCERTコーディネーションセンター(JPCERT/CC)は、Emotet感染有無の確認を行うツール「EmoCheck」(https://github.com/JPCERTCC/EmoCheck/releases)を公表しています。

感染が疑われている端末で、ツールをダブルクリックすると、実際に感染している場合、「Emotetのプロセスが見つかりました」と表示されます。

Emotetに感染したときの対応手順

Emotetに感染したときの対応手順については、JPCERTコーディネーションセンターのブログ(https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html)にまとめられています。

- 感染端末の隔離、証拠保全、および被害範囲の調査

- 感染した端末が利用していたメールアカウントなどのパスワード変更

- ネットワークトラフィックログの監視

- 他のマルウェアの感染有無の確認

- 被害を受ける可能性のある関係者への注意喚起

- 感染した端末の初期化

Microsoft、マクロを無効化へ

おもな攻撃の手口である、マクロの悪用に対処するため、Microsoftは公式ブログ(https://techcommunity.microsoft.com/t5/microsoft-365-blog/helping-users-stay-safe-blocking-internet-macros-by-default-in/ba-p/3071805)で、インターネットから取得したOfficeアプリのVBA(Visual Basic for Applications)マクロを、デフォルトでブロックすると発表。

VBAマクロは、業務の自動化に役立つ一方、Emotetなどマルウェアに悪用されるため、対策が求められていました。対象アプリは以下の5つ。

- Access

- Excel

- PowerPoint

- Visio

- Word

この変更は、2022年4月初旬にCurrent Channel(プレビュー)のバージョン2023で展開を開始するとのこと。

長期休暇のリスク管理はどうする?

長期休暇の時期は、「システム管理者が長期間不在になる」、「友人や家族と旅行に出かける」等、いつもとは違う状況になりやすく、ウイルス感染や不正アクセス等の被害が発生した場合に対処が遅れてしまったり、SNSへの書き込み内容から思わぬ被害が発生したり、場合によっては関係者に対して被害が及ぶ可能性があります。このような事態とならないよう、以下の対策を実施してください。

企業・組織

管理者向け長期休暇前の対策

緊急連絡体制の確認

不測の事態が発生した場合に備えて、委託先企業を含めた緊急連絡体制や対応手順等が明確になっているか確認してください。

- 連絡体制の確認(連絡フローが現在の組織体制に沿っているか、等)

- 連絡先の確認(各担当者の電話番号が変わっていないか、等)

社内ネットワークへの機器接続ルールの確認と遵守

ウイルス感染したパソコンや外部記憶媒体等を社内ネットワークに接続することで、ウイルスをネットワーク内に拡散してしまうおそれがあります。

長期休暇中にメンテナンス作業などで社内ネットワークへ機器を接続する予定がある場合は、社内の機器接続ルールを事前に確認し遵守してください。

使用しない機器の電源OFF

長期休暇中に使用しないサーバ等の機器は電源をOFFにしてください。

管理者向け長期休暇明けの対策

修正プログラムの適用

長期休暇中にOS(オペレーティングシステム)や各種ソフトウェアの修正プログラムが公開されている場合があります。修正プログラムの有無を確認し、必要な修正プログラムを適用してください。

定義ファイルの更新

長期休暇中に電源を切っていたパソコンは、セキュリティソフトの定義ファイル(パターンファイル)が古い状態のままになっています。電子メールの送受信やウェブサイトの閲覧等を行う前に定義ファイルを更新し、最新の状態にしてください。

サーバ等における各種ログの確認

サーバ等の機器に対する不審なアクセスが発生していないか、各種ログを確認してください。

もし何らかの不審なログが記録されていた場合は、早急に詳細な調査等の対応を行ってください。

社員・利用者向け長期休暇前の対策

機器やデータの持ち出しルールの確認と遵守

長期休暇に社外での対応が必要となるパソコン等の機器やデータ等の情報を持ち出す場合は、持ち出しルールを事前に確認し遵守してください。

使用しない機器の電源OFF

長期休暇中に使用しない機器は電源をOFFにしてください。

社員・利用者向け長期休暇中の対策

持ち出した機器やデータの厳重な管理

自宅等に持ち出したパソコン等の機器やデータは、ウイルス感染や紛失、盗難等によって情報漏えい等の被害が発生しないよう、厳重に管理してください。

社員・利用者向け長期休暇明けの対策

修正プログラムの適用

長期休暇中にOS(オペレーティングシステム)や各種ソフトウェアの修正プログラムが公開されている場合があります。修正プログラムの有無を確認し、必要な修正プログラムを適用してください。なお、修正プログラムの適用については、システム管理者の指示に従ってください。

定義ファイルの更新

長期休暇中に電源を切っていたパソコンは、セキュリティソフトの定義ファイル(パターンファイル)が古い状態のままになっています。電子メールの送受信やウェブサイトの閲覧等を行う前に定義ファイルを更新し、最新の状態になっていることを確認してください。

持ち出した機器等のウイルスチェック

長期休暇中に持ち出していたパソコンや、データを保存していたUSBメモリ等の外部記憶媒体にウイルスが混入していないか、組織内で利用する前にセキュリティソフトでウイルススキャンを行ってください。

不審なメールに注意

実在の企業などを騙った不審なメールに関する相談が多く寄せられています。こういったメールの添付ファイルを開いたり、本文中のURLにアクセスしたりすることで、ウイルスに感染したり、フィッシングサイトに誘導されたりしてしまう可能性があります。

長期休暇明けはメールが溜まっていることが想定されますので、特に注意してメールチェックを行ってください。

不審なメールを受信していた場合、「添付ファイルは開かず」、「本文中のURLにはアクセスせず」、各組織のシステム管理者に報告し、指示に従ってください。

個人

長期休暇中の対策

行楽等の外出前や外出先でのSNS投稿に注意

SNSで旅行の計画を書き込んだ場合、内容によっては長期休暇中に不在であることが知られてしまう可能性があります。

また、撮影した写真をSNSに投稿したことでトラブルに発展することもあるため、投稿内容に注意してください。

偽のセキュリティ警告に注意

ウェブサイトの閲覧中に、ウイルスに感染している、パソコンが壊れる等の偽の警告に遭遇する場合があります。

表示されたメッセージに従って、操作したり、電話をかけて遠隔操作を許してしまったりすると、最終的に有償ソフトウェアの購入や有償サポート契約へ誘導されます。

長期休暇中は、いざというときに相談できる窓口が休止となっている場合があるため、具体的な手口と対処方法を確認し、被害に遭わないように注意してください。

利用しているセキュリティソフトによる警告ではない場合、特にインターネット利用中にブラウザ画面上に表示される警告は偽物である可能性が高いと考えられます。

あらかじめ、利用しているセキュリティソフトのマニュアルやヘルプで、脅威が検知された場合の本物の警告画面を確認しておいてください。

もし、偽の警告画面が表示された場合は、画面を閉じてください。画面が消せない場合は、ブラウザを強制終了するか、パソコンを再起動してください。

メールやショートメッセージ(SMS)、SNSでの不審なファイルやURLに注意

実在の企業などを騙った不審なメールに関する相談が多く寄せられています。

こういったメールの添付ファイルを開いたり、本文中のURLにアクセスしたりすることでウイルスに感染したり、フィッシングサイトに誘導されたりしてしまう可能性があります。

また、不審なサイトへ誘導するURLは、ショートメッセージ(SMS)で送られてくる場合や、SNSで投稿されている場合もあります。

長期休暇中は、いざというときに相談できる窓口が休止となっている場合があるため、具体的な手口と対処方法を確認し、被害に遭わないように注意してください。

パソコンがウイルスに感染した疑いがある場合はパソコンの初期化を検討してください。

フィッシングサイトで情報を入力してしまった場合は、パスワードの変更、カード会社への連絡等、入力した情報の悪用を防ぐ対応をしてください。

長期休暇明けの対策

修正プログラムの適用

長期休暇中にOS(オペレーティングシステム)や各種ソフトウェアの修正プログラムが公開されている場合があります。修正プログラムの有無を確認し、必要な修正プログラムを適用してください。

定義ファイルの更新

長期休暇中に電源を切っていたパソコンは、セキュリティソフトの定義ファイル(パターンファイル)が古い状態のままになっています。

電子メールの送受信やウェブサイトの閲覧等を行う前に定義ファイルを更新し、最新の状態にしてください。

おわりに

業務でPCやモバイルデバイスを使うのは、オフィス内だけではありません。

建設業界でも、現場で図面や写真を見る際に、PCやモバイルデバイスは必要不可欠な存在となっています。PCやモバイルデバイスを使うシーンが増えるということは、情報セキュリティのリスクも増えることになります。こうしたサイバーリスクによって機密情報が流出すると、他社からの信頼が失われ、場合によっては損害賠償を支払わなければいけないことも起こり得る世の中です。

感染対策に、熱中症対策、節電対策。そして、マルウエア対策…。気が抜けない日々です。

しかし、対策をすることで、安心安全は日々、築かれていきます。

それでは、良い夏の休暇をお過ごしくださいませ。

引用参考・関連情報・お問い合わせなど

□経済産業省

https://www.meti.go.jp/press/2022/08/20220808003/20220808003.html

□独立行政法人情報処理推進機構

セキュリティセンター

https://www.ipa.go.jp/security/topics/alert20220803.html?s=09

https://www.ipa.go.jp/security/measures/vacation.html